前回はパスワード漏洩チェックするサイトを紹介しました。

今回は多要素認証の中のYubiKeyについてご紹介します。

データの保護について

データを誰に渡すかを選択して、データの最小化により人々が必要のない情報は提供されません。必要がない場合はインターネットに公開しないほうがよいです。

下記のサイトでは攻撃者が会社のPCをハッキングし、そのPCにキーロガーを仕込んでそこから会社のクラウドストレージの顧客データを盗むことが出来ることを警告しております。

1passwordは、マスタパスワードを覚えておけばよい仕組みです。またパスワードもランダムに生成可能です。

多要素認証で「SMSを使用しないでください。」というのはよく聞きますが、SMSで2FAを使用することは単にユーザー名とパスワードを使用することよりも悪いです。

YubiKeyについて

2段階認証のSMS認証をハードウェアで認証する仕組みです。

Googleアカウントとも2段階認証の連携ができるようです。

https://support.google.com/accounts/answer/6103523?hl=ja-jp

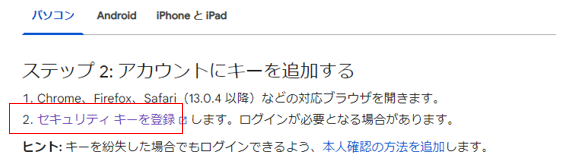

「セキュリティー登録を選択」

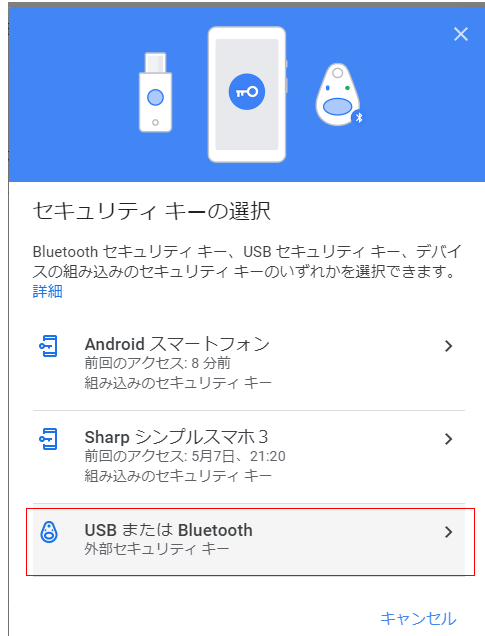

「USBまたBluetooth」を選択

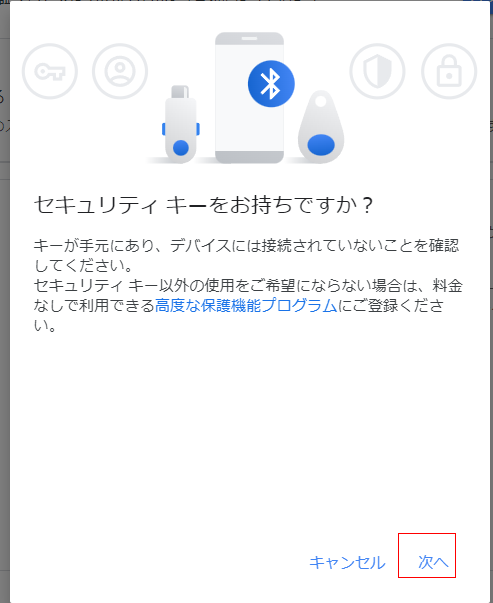

「次へ」を選択

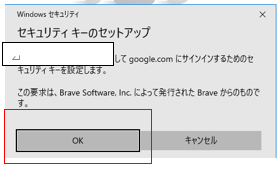

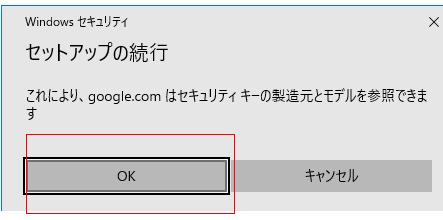

「OK」を選択

「OK」を選択

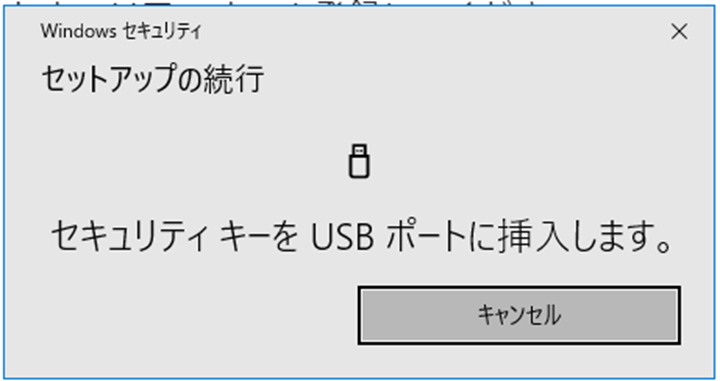

下記の画面が表示されたらYubiKeyをUSBポートへ挿入

ここからは実物がないのでテキストベースの解説となります。

・YubiKeyの光っている個所へ指を置きます。

・『セキュリティキーへのアクセスを許可しますか?』と表示されるので『許可する』をクリック。

・『セキュリティキー名』を何でも良いので入力して、最後に『完了』を押します。

・これで登録完了です。

完了後は、異なるデバイスでGoogleアカウントへログインする際にSMSへコードを飛ばすのではなくYubiKeyをタップすればログインできます。

まとめ

今回はハードウェアトークンのYubiKeyとGoogleアカウントの連携について紹介しました。ハードウェアを使った認証がセキュリティ強化につながります。